Active Directory от А до Я

- 📔Что такое служба Active Directory и DNS

- 📔Облачная и on-premise служба Active Directory

- Может ли Azure AD полностью заменить локальную версию?

- ⚙️Компоненты службы Active Directory on-premise

- Контейнер

- Организационные подразделения службы Active Directory

- Домен и режимы работы

- Леса и деревья

- Сайты и подсети доменных служб Active Directory

- Другие службы Active Directory

- Установка и настройка Active Directory on-premise

- Контроллер домена в облаке (IaaS)

🛠Служба Active Directory - Расширяемая и масштабируемая служба каталогов Active Directory (Активный каталог) позволяет эффективно управлять сетевыми ресурсами.

Active Directory - Это иерархически организованное хранилище данных, разработанное компанией Microsoft и используется для хранения информации о пользователях, компьютерах, группах и других ресурсах в сети, обеспечивающее удобные средства для поиска и использования этих данных. Компьютер, на котором работает Active Directory, называется контроллером домена. С Active Directory связаны практически все административные задачи.

Технология Active Directory основана на стандартных Интернет - протоколах и помогает четко определять структуру сети, более детально как развернуть с нуля домен Active Directory читайте тут.

📔Что такое служба Active Directory и DNS

В Active Directory используется доменная система имен, иначе бы мы все погрязли в числах в виде актетов.

Domain Name System, (DNS) — стандартная служба Интернета, организующая группы компьютеров в домены. Домены DNS имеют иерархическую структуру, которая составляет основу Интернета. Разные уровни этой иерархии идентифицируют компьютеры, домены организаций и домены верхнего уровня. DNS также служит для преобразования имен узлов, например root.pyatilistnik.org, в численные IP-адреса, например 192.168.19.2. Средствами DNS иерархию доменов Active Directory можно вписать в пространство Интернета или оставить самостоятельной и изолированной от внешнего доступа.

Для доступа к ресурсам в домене применяется полное имя узла, например root.pyatilistnik.org. Здесь root — имя индивидуального компьютера, pyatilistnik — домен организации, a .org — домен верхнего уровня. Домены верхнего уровня составляют фундамент иерархии DNS и потому называются корневыми доменами (root domains). Они организованы географически, с названиями на основе двухбуквенных кодов стран (.ru для России), по типу организации (.com для коммерческих организаций) и по назначению (.mil для военных организаций).

Обычные домены, например microsoft.com, называются родительскими (parent domain), поскольку они образуют основу организационной структуры. Родительские домены можно разделить на поддомены разных отделений или удаленных филиалов. Например, полное имя компьютера в офисе Microsoft в Сиэтле может быть jacob.seattle.microsoft.com, где jacob — имя компьютера, seattle — поддомен, а microsoft.com — родительский домен. Другое название поддомена — дочерний домен (child domain).

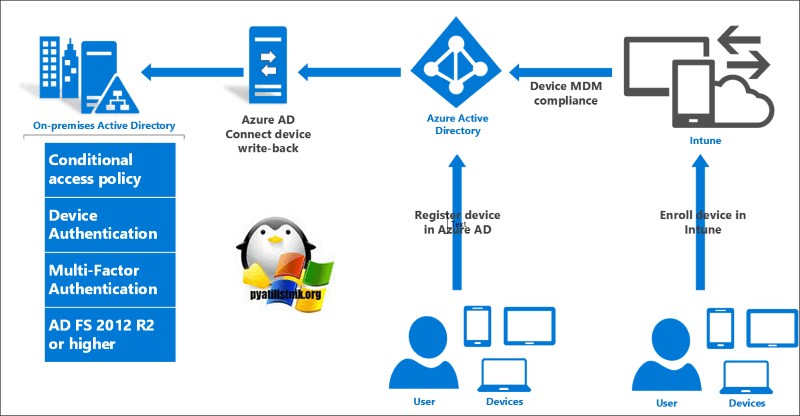

📔Облачная и on-premise служба Active Directory

Сейчас в 2022 году уже никого не удивишь словом облако или облачный сервис и это нормально. И так классическая установка Active Directory называется "on-premise" по-простому локальная AD, это когда все контроллеры домена располагаются у вас, это может быть как локальные сервера, так и мощности арендованные в цоде. Облачная Active Directory - это Azure AD.

Azure Active Directory (Azure AD или AAD) - это облачная служба каталогов, которая является частью платформы облачных вычислений Microsoft Azure.

Azure AD используемая для аутентификации входа в облачные приложения и обеспечивающая доступ с единым входом к другим часто используемым приложениям SaaS, таким как Slack и Salesforce. Однако Azure AD не является контроллером домена. Следовательно, он не обладает всеми возможностями оригинальной Active Directory. Серверы не могут быть добавлены в Azure AD. В Azure AD нет функции групповой политики. Поддержка Kerberos, LDAP или NTLM недоступна. Вы можете синхронизировать текущую локальную службу AD с Azure AD, но пути миграции с одной на другую нет.

Azure AD может работать в тандеме с Microsoft AD для управления доступом к SaaS и другим облачным приложениям, но не может обрабатывать ваши локальные операции. Исключением может быть ситуация, когда ваш бизнес использует исключительно облачные приложения и не имеет реальных локальных операций (т. е. вся рабочая сила удалена). Тогда вы можете просто использовать Azure AD.

Azure Active Directory поддерживает единый вход (SSO). Это означает, что пользователям необходимо войти в систему только один раз , чтобы начать использовать разные службы Microsoft 365.

Azure AD использует REST API, тогда как Windows AD использует LDAP, как упоминалось ранее

Windows AD использует для аутентификации Kerberos и NTLM, тогда как Azure AD использует собственные встроенные веб-протоколы аутентификации.

Может ли Azure AD полностью заменить локальную версию?

НЕТ. Во всяком случае, еще нет. Azure AD на самом деле не является облачной копией оригинала. Ключевым моментом здесь является замена — можно заменить локальную AD на Azure AD, если у вас нет устаревших приложений, которым требуется локальный контроллер домена, в современных реалиях это мало вероятно. Также можно заменить некоторые функции групповой политики на Microsoft InTune, но этого мало. Существуют также сценарии, в которых желательно отказаться от локальной инфраструктуры, и Microsoft 365 и Azure AD позволяют это сделать.

Пока вы не сможете полностью перейти на облако, лучше всего использовать два решения вместе для управления доступом как для облачных, так и для локальных приложений.

Самая большая разница между локальным Active Directory и Azure AD заключается в том, как они структурированы. В то время как Active Directory поддерживает использование организационных единиц (OU) и объектов групповой политики (GPO) и позволяет администраторам визуализировать, организовывать предприятие во всей совокупности его компонентов и подразделений, Azure Active Directory НЕ поддерживает организационные единицы и объекты групповой политики. Для облачных пользователей это может привести к ряду проблем:

- Отсутствие организационных единиц: в Azure AD невозможно создать те же домены, деревья и леса, что и в обычной AD.

- Большая административная рабочая нагрузка: поскольку нет организационных подразделений, сложнее делегировать административные задачи или достичь определенного уровня стандартизации и/или автоматизации в Azure AD.

- Меньший контроль: поскольку Azure AD не поддерживает групповые политики, нет возможности более подробно контролировать функции и настройки устройства.

⚙️Компоненты службы Active Directory on-premise

Служба Active Directory объединяет физическую и логическую структуру для компонентов сети. Логические структуры Active Directory помогают организовывать объекты каталога и управлять сетевыми учетными записями и общими ресурсами. К логической структуре относятся следующие элементы:

- Организационное подразделение (organizational unit) — подгруппа компьютеров, как правило, отражающая структуру компании;

- Контейнер (Container) - Его очень часто путают с организационным подразделением. Контейнер кардинально от него отличается, по сути это просто папка, на которую вы не можете отдельно создать групповую политику, в отличии от OU. Например служба Active Directory по умолчанию имеет популярные контейнеры: Computers, Builtin, Users и многие другие. На контейнер будут распространяться только групповые политики на уровне домена. Контейнеры созданные по умолчанию Active Directory невозможно удалить.

- Домен (domain) — группа компьютеров, совместно использующих общую БД каталога;

- Дерево доменов (domain tree) — один или несколько доменов, совместно использующих непрерывное пространство имен;

- Лес доменов (domain forest) — одно или несколько деревьев, совместно использующих информацию каталога.

Физические элементы помогают планировать реальную структуру сети. На основании физических структур формируются сетевые связи и физические границы сетевых ресурсов. К физической структуре относятся следующие элементы:

- Подсеть (subnet) — сетевая группа с заданной областью IP- адресов и сетевой маской;

- Сайт (site) — одна или несколько подсетей. Сайт используется для настройки доступа к каталогу и для репликации.

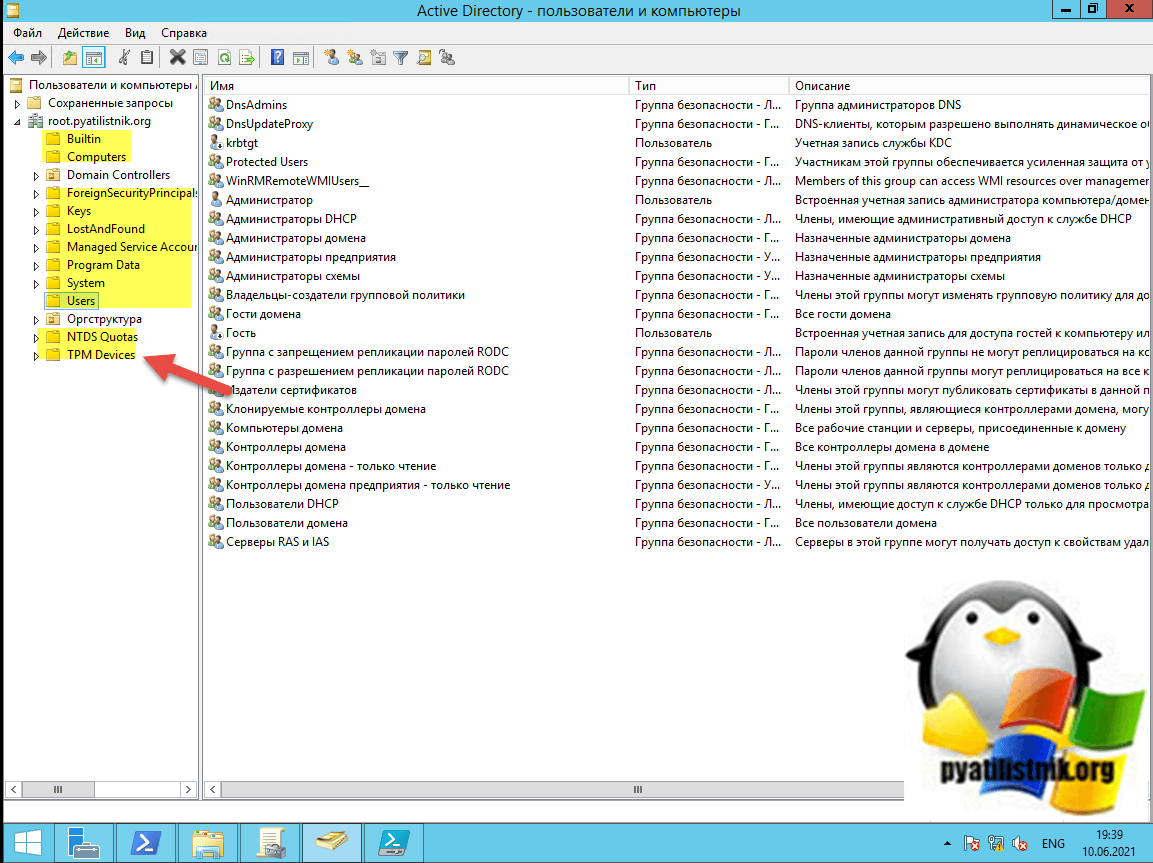

Контейнер

При установке Active Directory автоматически создается несколько контейнеров по умолчанию и организационных единиц (OU). В следующем списке перечислены контейнеры по умолчанию и их содержимое:

- Builtin - Контейнер Builtin содержит учетные записи администраторов служб по умолчанию и локальные группы безопасности домена. Этим группам предоставляются предварительно назначенные разрешения, необходимые для выполнения задач управления доменом.

- Computers - Контейнер Computers содержит все компьютеры, присоединенные к домену без учетной записи компьютера. Это расположение по умолчанию для новых учетных записей компьютеров, созданных в домене.

- Domain Controllers - Подразделение контроллеров домена - это расположение по умолчанию для учетных записей компьютеров для контроллеров домена.

- ForeignSecurityPrincipals - Контейнер ForeignSecurityPrincipals содержит прокси-объекты для участников безопасности в доменах или доменах за пределами леса.

- LostAndFound - Контейнер LostAndFound содержит объекты, перемещенные или созданные одновременно с удалением организационной единицы. Из-за репликации Active Directory родительское подразделение может быть удалено на одном контроллере домена, в то время как администраторы на других контроллерах домена могут добавлять или перемещать объекты в удаленное подразделение до того, как изменение будет реплицировано. Во время репликации новые объекты помещаются в контейнер LostAndFound.

- NTDS Quotas - Контейнер NTDS Quotas содержит объекты, которые содержат ограничения на количество объектов, которыми могут владеть пользователи и группы.

- Program Data - Контейнер Program Data содержит данные для конкретного приложения, созданные другими программами. Этот контейнер пуст, пока его не использует программа, предназначенная для хранения информации в Active Directory.

- System - Контейнер System содержит информацию о конфигурации домена, включая группы безопасности и разрешения, общий ресурс SYSVOL домена, информацию о конфигурации DFS и политики безопасности IP.

- Users - Контейнер Users содержит дополнительные предопределенные учетные записи пользователей и групп (помимо тех, что находятся во встроенном контейнере). Пользователи и группы имеют предварительно назначенное членство и разрешения для выполнения задач управления доменами и лесами.

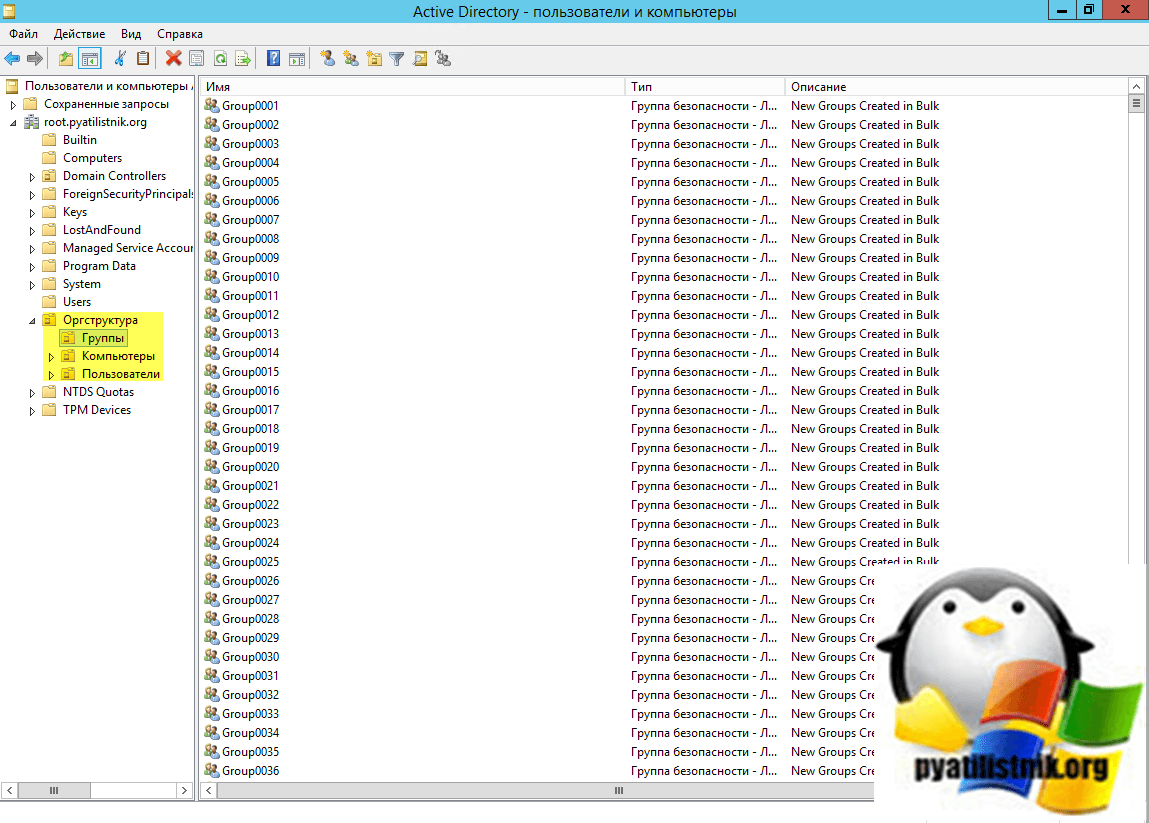

Организационные подразделения службы Active Directory

Организационные подразделения (ОП) (organizational unit) — это подгруппы в доменах, которые часто отражают функциональную структуру организации. Организационные подразделения представляют собой своего рода логические контейнеры, в которых размещаются учетные записи, общие ресурсы и другие организационные подразделения. Например, можно создать в домене pyatilistnik.org подразделения Resourses, IT, Marketing. Потом эту схему можно расширить, чтобы она содержала дочерние подразделения.

В ОП разрешается помещать объекты только из родительского домена. Например, ОП из домена moscow.pyatilistnik.org содержат объекты только этого домена. Добавлять туда объекты из my.pyatilistnik.org нельзя. Организационные подразделения очень удобны при формировании функциональной или бизнес - структуры организации. Но это не единственная причина их применения.

Организационные подразделения позволяют определять групповую политику для небольшого набора ресурсов в домене, не применяя ее ко всему домену. С помощью ОП создаются компактные и более управляемые представления объектов каталога в домене, что помогает эффективнее управлять ресурсами. Например, вы можете для всей OU назначить свой принтер по умолчанию, а для другой вообще отключить службу печати.

Организационные подразделения позволяют делегировать полномочия и контролировать административный доступ к ресурсам домена, что помогает задавать пределы полномочий администраторов в домене. Можно передать пользователю А административные полномочия только для одного OU и в то же время передать пользователю В административные полномочия для всех OП в домене. Это называется делегирование.

Также внешний вид OU отличается от контейнера и имеет значок папка с папкой, ниже представлено на скриншоте.

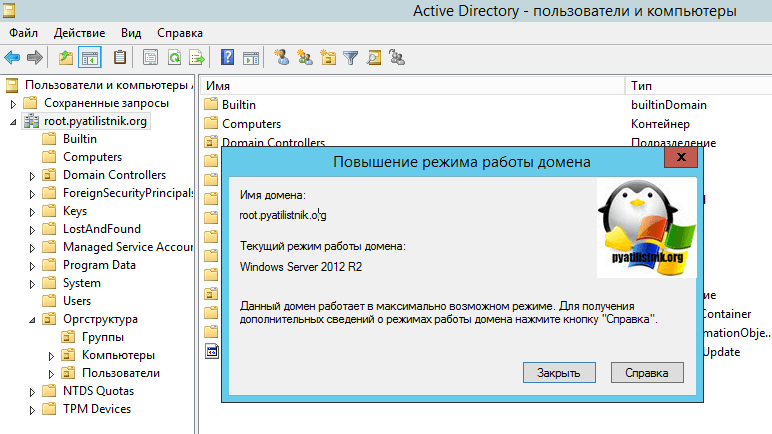

Домен и режимы работы

Домен Active Directory — это группа компьютеров, пользователей, принтеров и других объектов, совместно использующих общую БД каталога. Имена доменов Active Directory должны быть уникальными. Например, не может быть двух доменов microsoft.com, но может быть родительский домен microsoft.com с дочерними доменами seattle.microsoft.com и my.microsoft.com. Если домен является частью закрытой сети, имя, присвоенное новому домену, не должно конфликтовать ни с одним из существующих имен доменов в этой сети. Если домен — часть глобальной сети Интернет, то его имя не должно конфликтовать ни с одним из существующих имен доменов в Интернете. Чтобы гарантировать уникальность имен в Интернете, имя родительского домена необходимо зарегистрировать через любую полномочную регистрационную организацию.

В каждом домене действуют собственные политики безопасности и доверительные отношения с другими доменами. Зачастую домены распределяются по нескольким физическим расположениям, т. е. состоят из нескольких сайтов, а сайты — объединяют несколько подсетей. В БД каталога домена хранятся объекты, определяющие учетные записи для пользователей, групп и компьютеров, а также общие ресурсы, например принтеры и папки.

Функции домена ограничиваются и регулируются режимом его функционирования. Существует ряд функциональных режима доменов:

- Смешанный режим Windows 2000 (mixed mode) — поддерживает контроллеры доменов, работающие под управлением Windows NT 4.0, Windows 2000 и Windows Server 2003 и выше;

- Основной режим Windows 2000 (native mode) — поддерживает контроллеры доменов, работающие под управлением Windows 2000 и Windows Server 2003 и выше;

- Промежуточный режим Windows Server 2003 (interim mode) — поддерживает контроллеры доменов, работающие под управлением Windows NT 4.0 и Windows Server 2003 и выше;

- Режим Windows Server 2003 — поддерживает контроллеры доменов, работающие под управлением Windows Server 2003 и выше;

- Режим Windows Server 2008 — Этот режим работы предоставляет все функции, доступные при режиме работы леса Windows Server 2003, но не имеет дополнительных функций;

- Режим Windows Server 2008 R2 — позволяет использовать корзину Active Directory. Так же контроль механизма проверки подлинности, добавляющий в пакет сведения о способе входа в систему (смарт-карта или имя пользователя и пароль), будет в маркере Kerberos каждого пользователя. что позволит проводить его проверку подлинности в рамках домена. И второе нововведение это автоматическое управление именем субъекта-службы для служб, запущенных на определенном компьютере в контексте управляемой учетной записи службы при изменении имени или имени узла DNS-сервера учетной записи компьютера;

- Режим Windows Server 2012 — Несет в себе все функции Active Directory, которые присутствовали в режиме Windows Server 2008 R2. Так же появилась поддержка KDC-утверждений с комплексной проверкой подлинности;

- Режим Windows Server 2012 R2 — Сохраняет за собой все функции предшественника и добавляет: Расширяет уровень защиты со стороны домена защищенных пользователей. Например, если защищенный пользователь прошел проверку подлинности в домене Windows Server 2012 R2, то у него больше не будет возможности использовать NTLM как проверку подлинности, не сможет при предварительной проверке подлинности Kerberos использовать DES и RC4, не сможет продлевать пользовательские билеты (TGT) и использовать их более 4 часов;

- Режим Windows Server 2016 — Несет в себе все функции Active Directory по умолчанию, которые были в Windows Server 2012 R2. Из нового: теперь у контроллеров домена есть возможность автоматического отката протокола NTLM и другие секреты на основе пароля для пользователя, у которого настроено требование проверки подлинности с использованием PKI. Так же если у пользователя компьютер присоединен к домену и доступ разрешен только с данного устройства, то контроллеры домена могут поддерживать проверку сети по протоколу NTLM;

- Режим Windows Server 2019 — Не имеет усовершенствований в режиме работы Active Directory;

- Режим Windows Server 2022 — Не имеет усовершенствований в режиме работы Active Directory.

Леса и деревья

Каждый домен Active Directory обладает DNS-именем типа microsoft.com. Домены, совместно использующие данные каталога, образуют Лес (Forest). Имена доменов леса в иерархии имен DNS бывают несмежными (discontiguous) или смежными (contiguous).

Домены, обладающие смежной структурой имен, называют деревом доменов. Если у доменов леса не смежные DNS-имена, они образуют отдельные деревья доменов в лесу. В лес можно включить одно или несколько деревьев. Для доступа к доменным структурам предназначена консоль Active Directory — домены и доверие (Active Directory Domains and Trusts).

Функции лесов ограничиваются и регулируются функциональным режимом леса.

- Windows 2000 — поддерживает контроллеры доменов, работающие под управлением Windows NT 4.0, Windows 2000 и Windows Server 2003;

- промежуточный (interim) Windows Server 2003 — поддерживает контроллеры доменов, работающие под управлением Windows NT 4.0 и Windows Server 2003 и выше;

- Windows Server 2003 — поддерживает контроллеры доменов, работающие под управлением Windows Server 2003 и выше;

- Windows Server 2008 R2;

- Windows Server 2012 R2;

- Windows Server 2016.

Самые современные функции Active Directory доступны в режиме Windows Server 2003. Если все домены леса работают в этом режиме, можно пользоваться улучшенной репликацией (тиражированием) глобальных каталогов и более эффективной репликацией данных Active Directory. Также есть возможность отключать классы и атрибуты схемы, использовать динамические вспомогательные классы, переименовывать домены и создавать в лесу односторонние, двухсторонние и транзитивные доверительные отношения.

Сайты и подсети доменных служб Active Directory

Сайт — это группа компьютеров в одной или нескольких IP-подсетях, используемая для планирования физической структуры сети. Планирование сайта происходит независимо от логической структуры домена. Active Directory позволяет создать множество сайтов в одном домене или один сайт, охватывающий множество доменов.

В отличие от сайтов, способных охватывать множество областей IP-адресов, подсети обладают заданной областью IP-адресов и сетевой маской. Имена подсетей указываются в формате сеть/битовая маска, например 192.168.19.0/24, где сетевой адрес 192.168.19.0 и сетевая маска 255.255.255.0 скомбинированы в имя подсети 192.168.19.0/24.

Компьютеры приписываются к сайтам в зависимости от местоположения в подсети или в наборе подсетей. Если компьютеры в подсетях способны взаимодействовать на достаточно высоких скоростях, их называют хорошо связанными (well connected).

В идеале сайты состоят из хорошо связанных подсетей и компьютеров, Если скорость обмена между подсетями и компьютерами низка, может потребоваться создать несколько сайтов. Хорошая связь дает сайтам некоторые преимущества.

• Когда клиент входит в домен, в процессе аутентификации сначала производится поиск локального контроллера домена в сайте клиента, т. е. по возможности первыми опрашиваются локальные контроллеры, что ограничивает сетевой трафик и ускоряет аутентификацию.

• Информация каталога реплицируется чаще внутри сайтов, чем между сайтами. Это снижает межсетевой трафик, вызванный репликацией, и гарантирует, что локальные контроллеры доменов быстро получат обновленную информацию.

Можно настроить порядок репликации данных каталога, используя связи сайтов (site links). Например, определить сервер-плацдарм (bridgehead) для репликации между сайтами.

Основная часть нагрузки от репликации между сайтами ляжет на этот специализированный сервер, а не на любой доступный сервер сайта. Сайты и подсети настраиваются в консоли Active Directory — сайты и службы (Active Directory Sites and Services).

Работа с доменами Active Directory

В сети Windows Server 2003/2022 служба Active Directory настраивается одновременно с DNS. Тем не менее у доменов Active Directory и доменов DNS разное назначение. Домены Active Directory помогают управлять учетными записями, ресурсами и защитой.

Иерархия доменов DNS предназначена, главным образом, для разрешения имен.

В полной мере воспользоваться преимуществами Active Directory способны компьютеры, работающие под управлением Windows XP Professional и Windows 2000. Они работают в сети как клиенты Active Directory и им доступны транзитивные доверительные отношения, существующие в дереве или лесу доменов. Эти отношения позволяют авторизованным пользователям получать доступ к ресурсам в любом домене леса.

Система Windows Server 2003/2022 функционирует как контроллер домена или как рядовой сервер. Рядовые серверы становятся контроллерами после установки Active Directory; контроллеры понижаются до рядовых серверов после удаления Active Directory.

Оба процесса выполняет мастер установки Active Directory. В домене может быть несколько контроллеров. Они реплицируют между собой данные каталога по модели репликации с несколькими хозяевами, которая позволяет каждому контроллеру обрабатывать изменения каталога, а затем передавать их на другие контроллеры. Благодаря структуре с несколькими хозяевами все контроллеры по умолчанию обладают равной ответственностью. Впрочем, можно предоставить некоторым контроллерам домена приоритет над другими в определенных задачах, например, создать сервер-плацдарм, который обладает приоритетом при репликации данных каталога на другие сайты.

Кроме того, некоторые задачи лучше выполнять на выделенном сервере. Сервер, обрабатывающий специфический тип задач, называется хозяином операций (operations master).

Для всех компьютеров с Windows 2000, Windows XP/Windows 12 и Windows Server 2003/2022, присоединенных к домену, создаются учетные записи, хранящиеся, подобно другим ресурсам, в виде объектов Active Directory. Учетные записи компьютеров служат для управления доступом к сети и ее ресурсам, Прежде чем компьютер получает доступ к домену по своей учетной записи, он в обязательном порядке проходит процедуру аутентификации.

Структура каталога

Данные каталога предоставляются пользователям и компьютерам через хранилище данных (data stores) и глобальные каталоги (global catalogs). Хотя большинство функций Active Directory затрагивают хранилище данных, глобальные каталоги (ГК) не менее важны, поскольку используются для входа в систему и поиска информации. Если ГК недоступен, обычные пользователи не смогут войти в домен. Единственный способ обойти это условие — локальное кэширование членства в универсальных группах.

Доступ и распространение данных Active Directory обеспечиваются средствами протоколов доступа к каталогу (directory access protocols) и репликации (replication).

Репликация нужна для распространения обновленных данных на контроллеры. Главный метод распространения обновлений — репликация с несколькими хозяевами, но некоторые изменения обрабатываются только специализированными контроллерами — хозяевами операций (operations masters).

Способ выполнения репликации с несколькими хозяевами в Windows Server 2003/2022 также изменился благодаря появлению разделов каталога приложений (application directory partitions). Посредством их системные администраторы могут создавать в лесу доменов разделы репликации, которые представляют собой логические структуры, используемые для управления репликацией в пределах леса доменов. Например, можно создать раздел, который будет ведать репликацией информации DNS в пределах домена. Другим системам домена репликация информации DNS запрещена.

Разделы каталога приложений могут быть дочерним элементом домена, дочерним элементом другого прикладного раздела или новым деревом в лесу доменов. Реплики разделов разрешается размещать на любом контроллере домена Active Directory, включая глобальные каталоги. Хотя разделы каталога приложений полезны в больших доменах и лесах, они увеличивают издержки на планирование, администрирование и сопровождение.

Хранилище данных

Хранилище содержит сведения о важнейших объектах службы каталогов Active Directory — учетных записях, общих ресурсах, ОП и групповых политиках. Иногда хранилище данных называют просто каталогом (directory). На контроллере домена каталог хранится в файле NTDS.DIT, расположение которого определяется при установке Active Directory (это обязательно должен быть диск NTFS). Некоторые данные каталога можно хранить и отдельно от основного хранилища, например, групповые политики, сценарии и другую информацию, записанную в общем системном ресурсе SYSVOL.

Предоставление информации каталога в совместное пользование называют публикацией (publish). Например, открывая принтер для использования в сети, его публикуют; публикуется информация об общей папке и т. д. Контроллеры доменов реплицируют большинство изменений в хранилище по схеме с несколькими хозяевами. Администратор небольшой или среднего размера организации редко управляет репликацией хранилища, поскольку она осуществляется автоматически, но её можно настроить согласно специфике сетевой архитектуры.

Реплицируются не все данные каталога, а только:

- данные домена — информация об объектах в домене, включая объекты учетных записей, общих ресурсов, ОП и групповых политик;

- данные конфигурации — сведения о топологии каталога: список всех доменов, деревьев и лесов, а также расположение контроллеров и серверов глобального каталога;

- данные схемы — информация обо всех объектах и типах данных, которые могут храниться в каталоге; стандартная схема Windows Server 2003/2022 описывает объекты учетных записей, объекты общих ресурсов и др., её можно расширить, определив новые объекты и атрибуты или добавив атрибуты для существующих объектов.

Глобальный каталог (Global catalog)

Если локальное кэширование членства в универсальных группах не производится, вход в сеть осуществляется на основе информации о членстве в универсальной группе, предоставленной глобальным каталогом.

Он также обеспечивает поиск в каталоге по всем доменам леса. Контроллер, выполняющий роль сервера глобального каталога, хранит полную реплику всех объектов каталога своего домена и частичную реплику объектов остальных доменов леса.

Для входа в систему и поиска нужны лишь некоторые свойства объектов, поэтому возможно использование частичных реплик. Для формирования частичной реплики при репликации нужно передать меньше данных, что снижает сетевой трафик.

По умолчанию сервером глобального каталога становится первый контроллер домена. Поэтому, если в домене только один контроллер, то сервер глобального каталога и контроллер домена — один и тот же сервер. Можно расположить ГК на другом контроллере, чтобы сократить время ожидания ответа при входе в систему и ускорить поиск. Рекомендуется создать по одному глобальному каталогу в каждом сайте домена.

За 12 лет своей практике я ни разу не видел, чтобы контроллер домена не нес на себе роль "Global catalog", не вижу причин так не делать

Есть несколько способов решения этой проблемы. Разумеется, можно создать сервер ГК на одном из контроллеров домена в удаленном офисе. Недостаток этого способа — увеличение нагрузки на сервер, что может потребовать дополнительных ресурсов и тщательного планирования времени работы этого сервера, но опять же исходя из практики много попугаем вы по ресурсам не выиграете, так что смело оставляйте роль.

Другой способ решения проблемы — локальное кэширование членства в универсальных группах. При этом любой контроллер домена может обслуживать запросы на вход в систему локально, не обращаясь к серверу глобального каталога. Это ускоряет процедуру входа в систему и облегчает ситуацию в случае выхода сервера глобального каталога из строя. Кроме того, при этом снижается трафик репликации.

Вместо того чтобы периодически обновлять весь глобальный каталог по всей сети, достаточно обновлять информацию в кэше о членстве в универсальной группе. По умолчанию обновление происходит каждые восемь часов на каждом контроллере домена, в котором используется локальное кэширование членства в универсальной группе.

Членство в универсальной группе индивидуально для каждого сайта. Напомним, что сайт — это физическая структура, состоящая из одной или нескольких подсетей, имеющих индивидуальный набор IP-адресов и сетевую маску. Контроллеры домена Windows Server 2003/2022 и ГК, к которому они обращаются, должны находиться в одном сайте. Если есть несколько сайтов, придется настроить локальное кэширование на каждом из них. Кроме того, пользователи, входящие в сайт, должны быть частью домена Windows Server 2003/2022, работающего в режиме леса Windows Server 2003/2022.

Репликация в Active Directory

В каталоге хранятся сведения трех типов:

- ✅данные домена

- ✅данные схемы

- ✅данные конфигурации.

Данные домена реплицируются на все контроллеры домена. Все контроллеры домена равноправны, т.е. все вносимые изменения с любого контроллера домена будут реплицированы на все остальные контроллеры домена Схема и данные конфигурации реплицируются на все домены дерева или леса. Кроме того, все объекты индивидуального домена и часть свойств объектов леса реплицируются в глобальный каталог служб Active Directory. Это означает, что контроллер домена хранит и реплицирует схему для дерева или леса, информацию о конфигурации для всех доменов дерева или леса и все объекты каталога и свойства для собственного домена.

Контроллер домена, на котором хранится глобальный каталог, содержит и реплицирует информацию схемы для леса, информацию о конфигурации для всех доменов леса и ограниченный набор свойств для всех объектов каталога в лесу (он реплицируется только между серверами глобального каталога), а также все объекты каталога и свойства для своего домена.

Чтобы понять суть репликации, рассмотрим такой сценарий настройки новой сети.

- ✅В домене А установлен первый контроллер. Этот сервер — единственный контроллер домена. Он же является и сервером глобального каталога. Репликация в такой сети не происходит, поскольку нет других контроллеров.

- ✅В домене А устанавливается второй контроллер, и начинается репликация. Можно назначить один контроллер хозяином инфраструктуры, а другой — сервером глобального каталога служб Active Directory. Хозяин инфраструктуры следит за обновлениями глобального каталога и запрашивает их для измененных объектов. Оба этих контроллера также реплицируют данные схемы и конфигурации.

- ✅В домене А устанавливается третий контроллер, на котором нет глобального каталога. Хозяин инфраструктуры следит за обновлениями ГК, запрашивает их для измененных объектов, а затем реплицирует изменения на третий контроллер домена. Все три контроллера также реплицируют данные схемы и конфигурации.

- ✅Создается новый домен Б, в него добавляются контроллеры. Серверы глобального каталога в домене А и домене Б реплицируют все данные схемы и конфигурации, а также подмножество данных домена из каждого домена. Репликация в домене А продолжается, как описано выше, плюс начинается репликация внутри домена Б.

Active Directory и LDAP/LDAPS

Упрощенный протокол доступа к каталогам (Lightweight Directory Access Protocol, LDAP) — стандартный протокол Интернет соединений в сетях TCP/IP. LDAP спроектирован специально для доступа к службам каталогов с минимальными издержками. В LDAP также определены операции, используемые для запроса и изменения информации каталога.

Клиенты Active Directory применяют LDAP для связи с компьютерами, на которых работает Active Directory, при каждом входе в сеть или поиске общих ресурсов. LDAP упрощает взаимосвязь каталогов и переход на Active Directory с других служб каталогов. Для повышения совместимости можно использовать интерфейсы служб Active Directory (Active Directory Service- Interfaces, ADSI).

LDAPS (Lightweight Directory Access Protocol over Secure Socket Layer) - это расширение протокола LDAP, которое обеспечивает безопасное соединение между клиентом и сервером LDAP с использованием протокола SSL/TLS.

LDAPS решает эту проблему, добавляя защиту SSL/TLS к соединению LDAP. При использовании LDAPS все данные, передаваемые между клиентом и сервером, шифруются, что обеспечивает конфиденциальность и целостность информации. Это позволяет защитить учетные данные пользователей, пароли и другую конфиденциальную информацию от несанкционированного доступа или перехвата. Для установки LDAPS требуется настройка SSL-сертификата на сервере LDAP и на клиентской стороне. Клиенты LDAP должны быть настроены на использование LDAPS вместо обычного LDAP.

Роли хозяина операций

Хозяин операций решает задачи, которые неудобно выполнять в модели репликации с несколькими хозяевами. Существует пять ролей хозяина операций, которые можно назначить одному или нескольким контроллерам доменов. Одни роли должны быть уникальны на уровне леса, для других достаточно уровня домена. В каждом лесе Active Directory должны существовать следующие роли:

- Хозяин схемы (schema master ) — управляет обновлениями и изменениями схемы каталога. Для обновления схемы каталога необходим доступ к хозяину схемы. Чтобы определить, какой сервер в данное время является хозяином схемы в домене, достаточно открыть окно командной строки и ввести: dsquery server -hasfsmo schema.

- Хозяин именования доменов (domain naming master) — управляет добавлением и удалением доменов в лесу. Чтобы добавить или удалить домен, требуется доступ к хозяину именования доменов. Чтобы определить, какой сервер в данное время является хозяином именования доменов, достаточно в окне командной строки ввести: dsquery server -hasfsmo name.

Эти роли, общие для всего леса в целом, должны быть в нем уникальными. В каждом домене Active Directory в обязательном порядке существуют следующие роли.

- Хозяин относительных идентификаторов (relative ID master) — выделяет относительные идентификаторы контроллерам доменов. Каждый раз при создании объекта пользователя, группы или компьютера контроллеры назначают объекту уникальный идентификатор безопасности, состоящий из идентификатора безопасности домена и уникального идентификатора, который был выделен хозяином относительных идентификаторов. Чтобы определить, какой сервер в данное время является хозяином относительных идентификаторов в домене, достаточно в окне командной строки ввести: dsquery server -hasfsmo rid.

- Эмулятор PDC (PDC emulator) — в смешанном или промежуточном режиме домена действует как главный контроллер домена. Он аутентифицирует вход в Windows, обрабатывает изменения пароля и реплицирует обновления на PDC. Чтобы определить, какой сервер в данное время является эмулятором PDC в домене, достаточно в окне командной строки ввести dsquery server -hasfsmo pdc.

- Хозяин инфраструктуры (infrastructure master) — обновляет ссылки объектов, сравнивая данные своего каталога с данными глобального каталога. Если данные устарели, он запрашивает из ГК обновления и реплицирует их на остальные контроллеры в домене. Чтобы определить, какой сервер в данное время является хозяином инфраструктуры в домене, достаточно в окне командной строки и ввести dsquery server -hasfsmo infr.

Эти роли, общие для всего домена, должны быть в нем уникальными. Иными словами, можно настроить только один хозяин относительных идентификаторов, один эмулятор PDC и один хозяин инфраструктуры для каждого домена.

Обычно роли хозяина операций назначаются автоматически, но их можно переназначить. При установке новой сети все роли хозяев операций получает первый контроллер первого домена. Если позднее будет создан новый дочерний домен или корневой домен в новом дереве, роли хозяина операций также автоматически назначаются первому контроллеру домена. В новом лесу доменов контроллеру домена назначаются все роли хозяина операций. Если новый домен создается в том же лесу, его контроллеру назначаются роли хозяина относительных идентификаторов, эмулятора РDС и хозяина инфраструктуры. Роли хозяина схемы и хозяина именования доменов остаются у первого домена леса.

Если в домене только один контроллер, он выполняет все роли хозяев операций. Если в сети один сайт, стандартное расположение хозяев операций оптимально. Но по мере добавления контроллеров домена и доменов иногда требуется переместить роли хозяев операций на другие контроллеры доменов.

Если в домене два или более контроллеров, рекомендуется сконфигурировать два контроллера домена для выполнения ролей хозяина операций. Например, назначить один контроллер домена основным хозяином операций, а другой — запасным, который понадобится при отказе основного. Также небольшая заметка про роли тут про то как их посмотреть тут

Администрирование Active Directory

C помощью службы Active Directory создаются учетные записи компьютеров, проводится подключение их к домену, производится управление компьютерами, контроллерами домена и организационными подразделениями (ОП).

Для управления Active Directory предназначены средства администрирования и поддержки. Перечисленные ниже инструменты реализованы и виде оснасток консоли ММС (Microsoft Management Console):

- Active Directory — пользователи и компьютеры (Active Directory Users and Computers) позволяет управлять пользователями, группами, компьютерами и организационными подразделениями (ОП);

- Active Directory — домены и доверие (Active Directory Domains and Trusts) служит для работы с доменами, деревьями доменов и лесами доменов;

- Active Directory — сайты и службы (Active Directory Sites and Services) позволяет управлять сайтами и подсетями;

- Результирующая политика (Resultant Set of Policy) используется для просмотра текущей политики пользователя или системы и для планирования изменений в политике.

- В Microsoft Windows 2003 Server можно получить доступ к этим оснасткам напрямую из меню Администрирование (Administrative Tools).

Еще одно средство администрирования — оснастка СхемаActive Directory (Active Directory Schema) — позволяет управлять и модифицировать схему каталога.

Утилиты командной строки Active Directory

Для управления объектами Active Directory существуют средства командной строки, которые позволяют осуществлять широкий спектр административных задач:

- DSADD — добавляет в Active Directory компьютеры, контакты, группы, ОП и пользователей.

- DSGET — отображает свойства компьютеров, контактов, групп, ОП, пользователей, сайтов, подсетей и серверов, зарегистрированных в Active Directory.

- DSMOD — изменяет свойства компьютеров, контактов, групп, ОП, пользователей и серверов, зарегистрированных в Active Directory.

- DSMOVE — перемещает одиночный объект в новое расположение в пределах домена или переименовывает объект без перемещения.

- DSQXJERY — осуществляет поиск компьютеров, контактов, групп, ОП, пользователей, сайтов, подсетей и серверов в Active Directory по заданным критериям.

- DSRM — удаляет объект из Active Directory.

- NTDSUTIL — позволяет просматривать информацию о сайте, домене или сервере, управлять хозяевами операций (operations masters) и обслуживать базу данных Active Directory.

Другие службы Active Directory

Помимо доменных служб Active Directory, AD предоставляет несколько других важных служб. Некоторые из этих услуг перечислены ниже:

- ✅Упрощенные службы каталогов (Lightweight Directory Services): AD LDS - это служба каталогов облегченного протокола доступа к каталогам (LDAP). Он предоставляет только подмножество функций AD DS, что делает его более универсальным с точки зрения того, где его можно запускать. Например, его можно запустить как автономную службу каталогов без необходимости интеграции с полной реализацией Active Directory.

- ✅Службы сертификации (Certificate Services): вы можете создавать, управлять и обмениваться сертификатами шифрования, которые позволяют пользователям безопасно обмениваться информацией через Интернет.

- ✅Службы федерации Active Directory (Active Directory Federation Services): ADFS - это решение единого входа (SSO) для AD, которое позволяет сотрудникам получать доступ к нескольким приложениям с одним набором учетных данных, тем самым упрощая взаимодействие с пользователем.

- ✅Службы управления правами (Rights Management Services): AD RMS - это набор инструментов, помогающих управлять технологиями безопасности, которые помогают организациям обеспечивать безопасность своих данных. Такие технологии включают шифрование, сертификаты и аутентификацию и охватывают ряд приложений и типов контента, таких как электронные письма и документы Word.

Установка и настройка Active Directory on-premise

Сам процесс установки и последующей настройки Active Directory я описывал на базе Windows Server 2019, посмотрите там все очень подробно описано.

Контроллер домена в облаке (IaaS)

Другой способ объединения обеих служб - это расширить локальные AD DS до Azure. Для этого вам необходимо перенести текущий контроллер домена на виртуальную машину в Azure. Другими словами, вы развертываете инфраструктуру AD на виртуальной машине Azure. Это решение хорошо подходит для организаций, которые используют как локальные, так и облачные ресурсы, подключенные через VPN или Azure ExpressRoute.

Этот вариант лучше всего напоминает локальную Active Directory, поскольку Microsoft предоставляет только инфраструктуру (в виде серверов Windows на виртуальных машинах Azure). В отличие от Azure AD DS, эта модель дает вам полный контроль над доменом. Однако это также означает, что вы несете ответственность за его чистоту и актуальность (исправления, обновления, резервные копии и т. д.).

Спасибо, что вы дочитали до конца, мы с вами разобрали что такое Active Directory, из чего она состоит, как с ней взаимодействовать и управлять. С вами был Иван Сёмин. Материал сайта Pyatilistnik.org

Если между домена установлены доверительные отношения, то как сделать так, что бы на сервер или пк, входящем в один домен, можно было залогиниться (войти)под учеткой другого домена?

смотри в сторону «Доверительные отношения»…

Спасибо, Брат!

Спасибо автору за такое полезное и главное понятное изложение материала.

Очень грамотная статья, благодарю, что описали про уровне леса и домена.