TrueCrypt не видит смонтированный диск

Добрый день! Уважаемые читатели и гости IT блога Pyatilistnik.org. В прошлый раз мы с вами разобрали методы восстановления NTFS диска из RAW состояния и ошибку 0xc0000098. В сегодняшней заметке мы поговорим про утилиту шифрования TrueCrypt. Многие ее наверняка знают, утилита полезная, бесплатная, позволяющая создавать зашифрованные контейнеры в виде логических дисков операционной системы, будь то Linux или Windows. Благодаря чему, существенно повысилась безопасность хранения важной информации. В сегодняшней заметке мы рассмотрим ситуацию, когда у вас TrueCrypt не видит смонтированный диск, я столкнулся с таким буквально вчера, и рад что прокачал свой навык поиска неисправностей.

Добрый день! Уважаемые читатели и гости IT блога Pyatilistnik.org. В прошлый раз мы с вами разобрали методы восстановления NTFS диска из RAW состояния и ошибку 0xc0000098. В сегодняшней заметке мы поговорим про утилиту шифрования TrueCrypt. Многие ее наверняка знают, утилита полезная, бесплатная, позволяющая создавать зашифрованные контейнеры в виде логических дисков операционной системы, будь то Linux или Windows. Благодаря чему, существенно повысилась безопасность хранения важной информации. В сегодняшней заметке мы рассмотрим ситуацию, когда у вас TrueCrypt не видит смонтированный диск, я столкнулся с таким буквально вчера, и рад что прокачал свой навык поиска неисправностей.

Описание проблемы

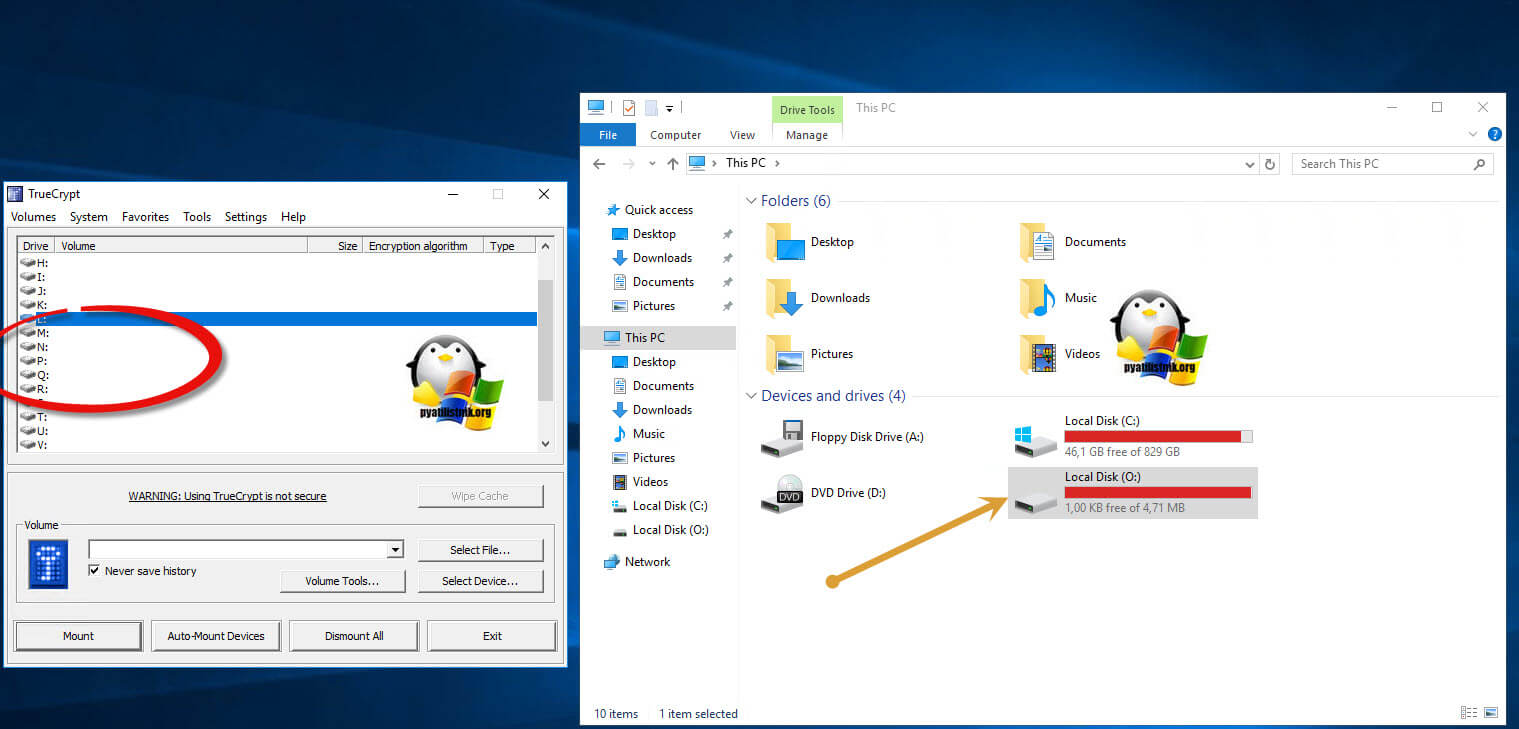

И так есть сервер с Windows Server 2016, на котором был установлен TrueCrypt 7.2. Появилась необходимость расширить защищенный контейнер созданный утилитой. Зайдя в программу TrueCrypt она не отображала в списке смонтерованных разделов, том с буквой "O". Хотя сам том успешно работал в системе и хранил огромное количество контейнеров с закрытыми ключами для КриптоПРО.

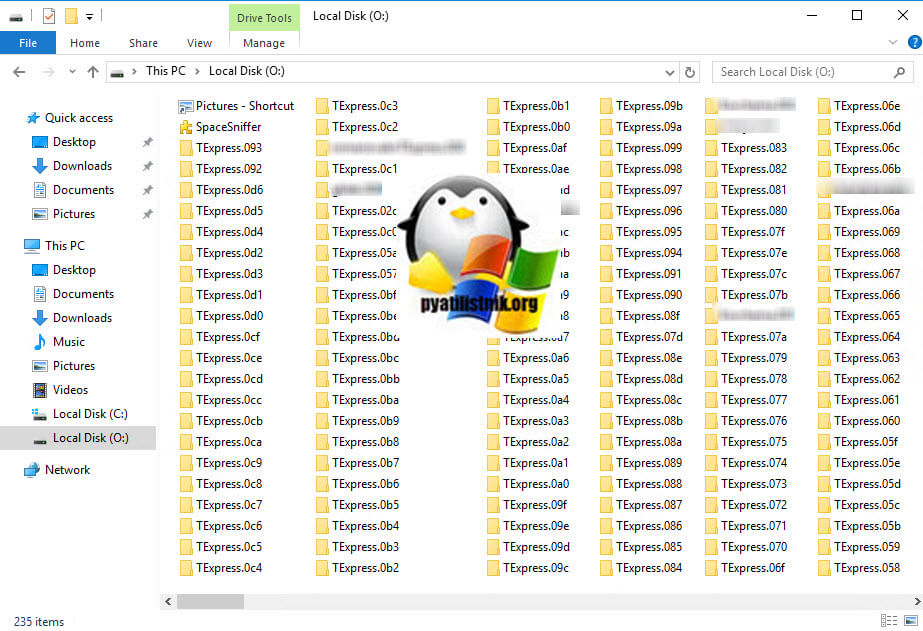

Вот так вот выглядит содержимое раздела, как я и писал выше в нем хранятся по сути закрытые ключи с ЭЦП. Вы наверняка можете спросить почему бы их не установить в реестр. Тут все просто людей много и гораздо проще переносить и резервировать ключи из одного места, чем из разных, все обусловлено количеством.

Как найти, где монтируется диск в TrueCrypt

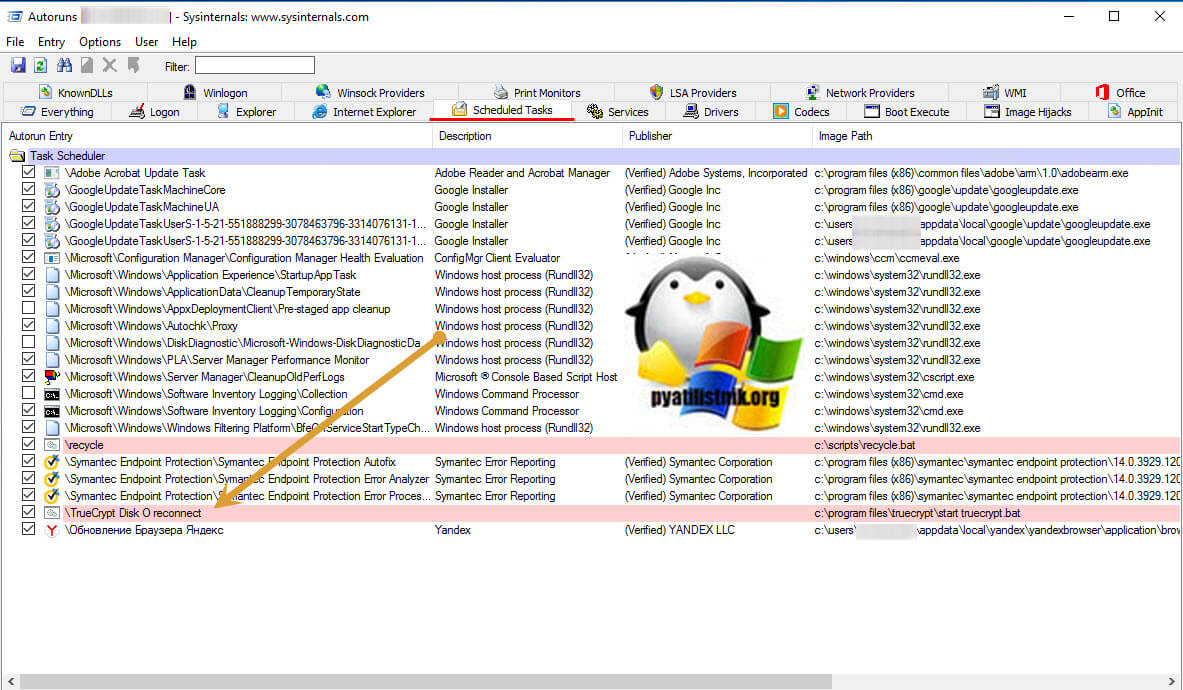

Поскольку в графическом интерфейсе TrueCrypt не находит нужный мне раздел (Volume), то логично предположить, что он подключается другим методом. Первым делом я предположил, что возможно, что-то стартует из автозагрузки и полез ее смотреть. Я для получения подробной и полной информации о запуске служб, программ, заданий, использую утилиту Autoruns и инструментов системного администрирования Sysinternals. Меня привлекла вкладка "Scheduled Tasks" (Планировщик заданий). В нем я обнаружил, что есть задание TrueCrypt Disk O connect. Вижу путь, где лежит bat файл. Иду смотреть его содержимое.

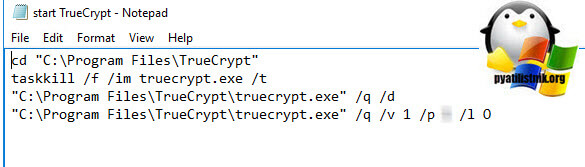

Увидел я вот такое содержимое:

taskkill /f /im truecrypt.exe /t

"C:\Program Files\TrueCrypt\truecrypt.exe" /q /d

"C:\Program Files\TrueCrypt\truecrypt.exe" /q /v 1 /p P@$$w0rd /l O

Список ключей TrueCrypt

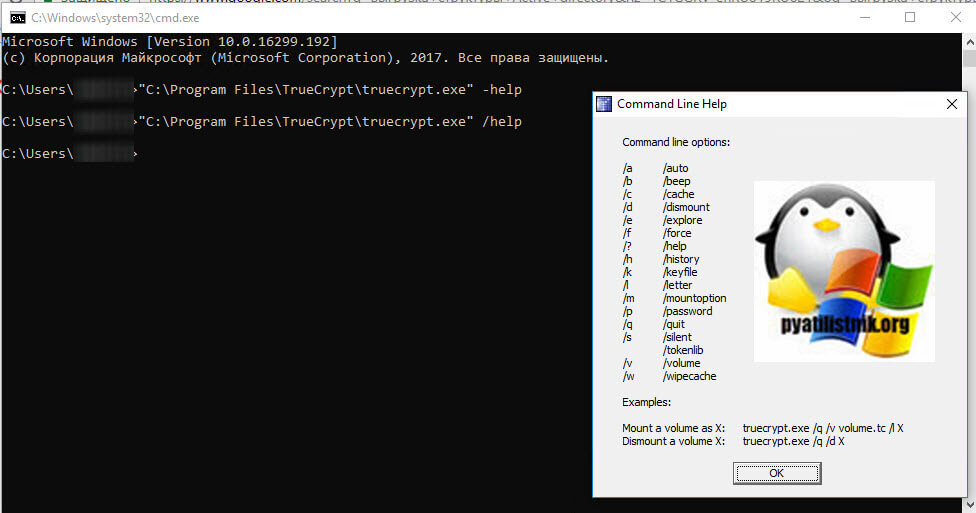

Как выяснилось, что утилита шифрования TrueCrypt имеет свой режим командной строки. Вот такие ключи вы можете встретить. Откройте командную строку Windows и введите команду:

У вас появится дополнительное окно справки по командам TrueCrypt. Список ключей с расшифровкой:

- /a или /auto - Если параметр не указан, автоматически подключаются тома. Если в качестве параметра заданы устройства (например, /a devices ), автоматически подключаются все доступные TrueCrypt в настоящее время тома. Если в качестве параметра указано избранное, автоматически монтируются избранные тома. Обратите внимание, что /auto неявно, если указаны /quit и /volume. Если вам нужно запретить отображение окна приложения, используйте /quit.

- /beep или /b - Подает звуковой сигнал после того, как том был успешно смонтирован или демонтирован.

- /cache или /c - параметр да (Y) или нет (No): включить кеш паролей; n отключить кэширование пароля (например, /c n ).Обратите внимание, что отключение кеша паролей не очистит его (используйте /w для очистки кеша паролей).

- /dismount или /d - Демонтировать том, указанный буквой диска (например, /d o ). Если буква диска не указана, отключаются все подключенные в настоящий момент тома TrueCrypt.

- /explore или /e - Открывает окно проводника после того, как том был смонтирован.

- /force или /f - Принудительно отключает (если том, который нужно отключить, содержит файлы, используемые системой или приложением) и принудительно монтируется в режиме совместного использования (shared mode) (т. е. Без монопольного доступа). Ускоряет процесс подключения и отключения.

- /history или /h - параметр да (Y) или нет (NO): позволяет сохранить историю подключенных томов; n : отключает сохранение истории подключенных томов (например, /h n )

- /keyfile или /k - Определяет ключевой файл или путь до ключевого файла. Для нескольких ключевых файлов укажите, например: /k c:\keyfile1.dat /k d:\KeyfileFolder /k c:\kf2. Чтобы указать ключевой файл, сохраненный на токене безопасности или смарт-карте, используйте следующий синтаксис: token: //slot/SLOT_NUMBER/file/FILE_NAME

- /letter или /l - Задает букву для монтируемого тома. Когда ключ /l пропущен и когда используется /a , используется первая буква свободного диска.

- /mountoption или /m - только для чтения (ro или readonly) : ro или readonly: монтирует раздел только для чтения; rm или removable: монтирует раздел как внешние медиа; ts или timestamp: не сохраняет timestamps контейнера;

- /password или /p - Задание пароля на раздел. Если пароль содержит пробелы, он должен быть заключен в кавычки. Используйте / p ””, чтобы указать пустой пароль. Предупреждение. Этот способ ввода пароля тома может быть небезопасным, например, когда незашифрованный журнал истории командной строки сохраняется на незашифрованном диске.

- /quit или /q - Автоматически выполнить запрошенные действия и выйти (главное окно TrueCrypt не будет отображаться). Если предпочтения задаются в качестве параметра (например, / Q предпочтение ), то настройки программ загружаются/сохраняются, и они переопределяют параметры, заданные в командной строке. /q в фоне запускает фоновую задачу TrueCrypt (значок в трее), если она не отключена в настройках.

- /silent или /s - Тихий режим. Если указан ключ /s, то взаимодействие с пользователем пресекается (вопросы, сообщение об ошибках, предупреждения и т.д.).

- /volume или /v - Имя файла и путь к тому TrueCrypt для монтирования (не использовать при отключении). Чтобы смонтировать раздел, размещенный на устройстве, используйте, например, /v \Device\Harddisk2\Partition5 (чтобы определить путь к разделу/устройству, запустите TrueCrypt и нажмите « Выбрать устройство» ). Вы также можете смонтировать раздел или динамический том, используя его имя (например, / v \\?\Volume{5cceb196-48bf-46ab-ad00-70965512253a}\ ). Для определения имени тома используйте, например, mountvol.exe. Также обратите внимание, что пути к устройствам чувствительны к регистру.

- /wipecache или /w - Стирает все пароли, кешируемые в памяти драйвера.

Теперь, что делает мой скрипт:

taskkill /f /im truecrypt.exe /t - убивает все текущие процессы TrueCrypt, если они есть

"C:\Program Files\TrueCrypt\truecrypt.exe" /q /d - не отображает окон TrueCrypt и отмантирует все диски

"C:\Program Files\TrueCrypt\truecrypt.exe" /q /v 1 /p P@$$w0rd /l O - не отображает окон для пользователя, монтирует раздел 1 с паролем P@$$w0rd и буквой диска "O"

Поэтому в графическом интерфейсе и не отображается среди доступных буква "O", она занята. Надеюсь, что вы теперь будите знать, где искать. Сделано кстати удобно, диски монтируются при старте операционной системы и их не смогут определить, те кому это не нужно. Надеюсь, что было полезно, а с вами был Иван Семин, автор и создатель компьютерного блога Pyatilistnik.org.