В технологии Microsoft OLE найдена уязвимость нулевого дня

Исследователи в сфере сетевой безопасности из Google Security Team и McAfee Security Team обнаружили уязвимость в технологии Microsoft OLE (Object Linking and Emdedding), которая в настоящее время уже используется для проведения атак, позволяя осуществлять удалённое выполнение кода. OLE предназначена для разделения данных и функциональности между различными приложениями, присутствуя в компонентах программ пакета Microsoft Office, где используется для редактирования и создания данных в различных форматах.

Уязвимость CVE-2014-6352 присутствует во всех версиях операционной системы Windows, за исключением Windows Server 2003, так что ей затронуты сотни миллионов ПК по всему миру. На данный момент неизвестно, собирается ли Microsoft выпустить отдельное обновление или дождётся очередного вторничного патча в ноябре.

В настоящее время Microsoft говорит об использовании уязвимости через приложение PowerPoint. Жертва получает документ с OLE-объектом, при его открытии злоумышленник получает в системе те же права, что и пользователь. При этом появляется запрос на повышение прав UAC, для чего система контроля учётных записей пользователя должна быть включена. Она активирована по умолчанию в операционных системах, начиная с Windows Vista.

Если атака происходит через веб, пакеты приложений, начиная с Office 2010, открывают файлы в защищённом режиме, когда они доступны только для чтения. Данная возможность отсутствует до сих пор широко распространённом Office 2007.

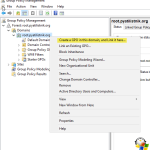

Microsoft предлагает решение в виде использования Enhanced Mitigation Experience Toolkit (EMET) 5.0 для защиты от атак известного типа. Здесь нужно добавить новый конфигурационный файл, инструкция доступна по данной ссылке.

https://technet.microsoft.com/library/security/3010060